В настоящее время локальные вычислительные сети занимают ключевые позиции в информационных технологиях, и как следствие, во всех сферах современного общества. Доступность информационных ресурсов, как характеристика современных глобальных компьютерных сетей, становится одним из решающих факторов эффективности деятельности сотрудника.

Объединение компьютеров в вычислительную сеть может ускорить процесс обработки данных путем распараллеливания объемов обработки информации среди сотрудников, может быть необходимо для организации хранения данных, поступающих от нескольких источников, либо для управления сложной инфраструктурой и в других случаях.

Помимо задачи повышения защиты информации и увеличения пропускной способности сети, актуальной является задача информационного доступа к сети.

Деятельность современных организаций требует хранения и использования все больших объемов информации, чему способствует снижение стоимости вычислительной мощности, пропускной способности сетей и систем хранения.

Вместе с этим растут угрозы утечки информации и, как следствие, ожидания заинтересованных лиц в отношении защищенности информации.

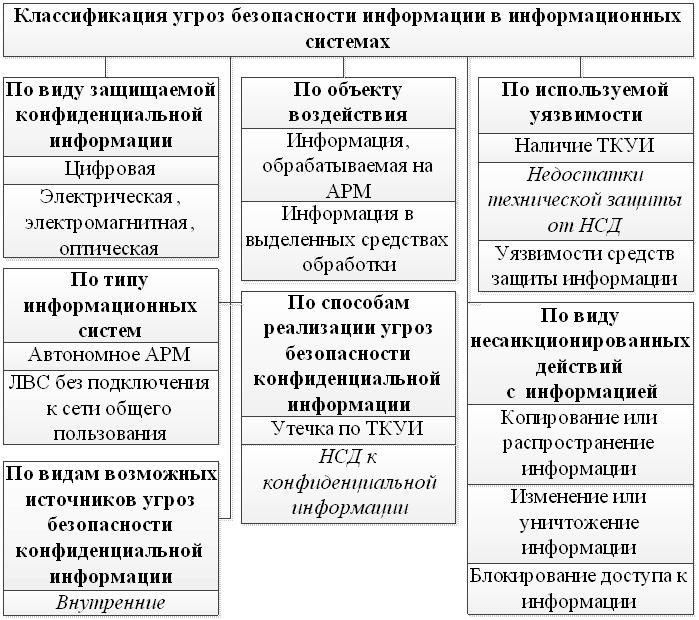

Ведомственные локально-вычислительные сети являются частным случаем информационной системы, так как для нее существуют свои ограничения и дополнения, введенные нормативными документами. Для более точного рассмотрения каналов утечки информации, относительно ЛВС, из общей классификации угроз безопасности конфиденциальной информации, представленной в выписке из документа ФСТЭК: «Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных», выделим частную классификацию с учетом особенностей, присущих корпоративным ЛВС, таких как [1]:

- в ЛВС отсутствует как акустические, так и вибрационные сигналы, что существенно сокращает разнообразие способов представления конфиденциальной информации в данной системе;

- наличие контролируемой зоны, контрольно-пропускного пункта и отсутствие выхода ЛВС за пределы контролируемой зоны (Отсутствие соединения с сетями общего пользования) исключает все внешние угрозы безопасности информации;

- после закупки все средства электронно-вычислительной техники и их программное обеспечение проходят специальную проверку на предмет наличия закладных устройств и недекларированных возможностей, что исключает данные угрозы;

- использование сетевых хранилищ данных с полным резервированием практически исключает риск утраты данных из-за технических неисправностей, а межсетевые экраны дают возможность разграничения доступа к ресурсам локальной вычислительной сети (рисунок 1).

Рисунок 1 – Классификация угроз безопасности информации в информационных системах.

В рамках данной классификации для выполнения поставленных задач, была выбрана защита от НСД к конфиденциальной информации, а конкретно, циркулирующей в сетевых хранилищах данных. Данное направление выбрано в связи с тем, что в последнее время имеет место тенденция перераспределения вычислительной нагрузки и объемов данных с ПЭВМ на общесетевые вычислительные ресурсы – сетевые хранилища данных (сервера).

Был проведен анализ существующих систем, применяющихся на данном направлении, описание которых имеется в открытом доступе, таких как [2]:

- программно-аппаратный комплекс средств защиты информации

«ПАК СЗИ от НСД»;

- средство защиты информации от НСД «Dallas Lock 8.0-С»;

- программно-аппаратный комплекс «Соболь»;

- программно-аппаратный комплекс средств защиты информации от несанкционированного доступа “Аккорд-АМДЗ”.

В результате анализа были выявлены следующие недостатки существующих средств защиты от НСД:

- функциональные возможности рассмотренных систем зачастую избыточны, что сказывается на сложности устройства, и, как следствие, негативно влияет на надежность системы защиты от НСД.

- так же, ни одно из рассмотренных средств не осуществляет сигнализации о несанкционированном доступе, так как они предусмотрены для установки на ПЭВМ, что негативно сказывается на оперативности реагирования органов охраны, в случае их установки на сетевые хранилища данных, которые зачастую устанавливаются удаленно от персонала.

При этом основной задачей является разработка аппаратной части аппаратно-программного комплекса защиты сетевых хранилищ данных от НСД, который в дополнение к имеющимся средствам, позволит повысить оперативность реагирования сотрудников и дежурной службы.

В результате проведенного анализа существующих аппаратно-вычислительных платформ (Raspberry Pi, STM32L-DISCOVERY, Arduino), наиболее оптимальной, для реализации поставленной цели, является Arduino, как наиболее схемотехнически простой и функциональный из рассмотренных комплексов.

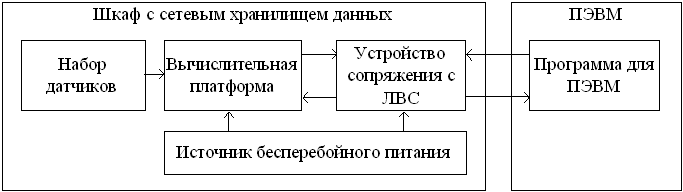

Для более детального представления алгоритма работы программно-аппаратного комплекса и его основных узлов рассмотрим его структурную схему, которая приведена на рисунке 2:

Рисунок 2 – Структурная схема программно-аппаратного комплекса.

При подаче питания на устройство начинается процесс заряда аккумулятора источника бесперебойного питания и начинает работать, входящий в его состав, преобразователь напряжения. Напряжением на выходе источника бесперебойного питания запитывается вычислительная платформа Arduino Duemilanove и устройство сопряжения с локальной вычислительной сетью Arduino Ethernet Shield.

После подачи питания плата Arduino конфигурирует порты свои порты ввода/вывода и инициализирует устройство сопряжения с локальной вычислительной сетью. По окончании конфигурации оборудования вычислительная платформа производит настройку Arduino Ethernet Shield:

- вводит MAC-адрес устройства;

- определяет сетевые параметры для подключения;

- дает команду на установление соединения с локальной вычислительной сетью в роли сервера.

После настройки устройства сопряжения и установления соединения с локальной вычислительной сетью вычислительная платформа назначает область памяти для записи состояния датчиков и начинает циклически опрашивать подключенные к ней датчики с сохранением полученных данных.

При получении запроса данных от программы на одной из ПЭВМ локальной вычислительной сети, Arduino Duemilanove формирует веб-страницу с данными о состоянии датчиков и дает команду Arduino Ethernet Shield на передачу данных запросившему клиенту.

Конечный результат данной работы представляет собой обоснованный выбор аппаратно-вычислительной платформы и реализация аппаратной части в виде сборки Arduino Ethernet Shield, источника бесперебойного питания Power Bank и Arduino Duemilanove с соответствующим требуемому функционалу набором датчиков.

Необходимо подчеркнуть, что разработанное устройство функционирует в составе аппаратно-программного комплекса, который предназначен для обеспечения технической защиты от несанкционированного доступа к информации, обрабатываемой на сетевом хранилище данных, входящем в состав корпоративных локально-вычислительных сетей. Аппаратная часть комплекса устанавливается в сетевой шкаф, где размещено сетевое хранилище данных и подключается к локальной вычислительной сети как обычная ПЭВМ.

Данный комплекс выполняет следующие функции:

- контроль вскрытия шкафа с сетевым хранилищем данных;

- оповещение о срабатывании датчиков вскрытия и удара путем передачи сигнальной информации по локально-вычислительной сети на рабочие места с установленным программным обеспечением комплекса;

- срабатывание визуальной сигнализации;

- регистрация информации об истории срабатывания датчиков с записью в лог-файл на рабочем месте.

Таким образом, на основании вышесказанного можно сформулировать предложения по реализации защиты сетевых хранилищ данных:

В соответствии с рассмотренными показателями защищенности конфиденциальной информации при работе сетевого хранилища данных в составе ведомственной локальной вычислительной сети необходимо осуществлять:

1) контроль целостности комплекса средств защиты

2) регистрацию факта НСД к сетевому хранилищу данных

3) взаимодействие пользователя с комплексом средств защиты

- Осуществление разграничения доступа к информации на сетевом хранилище данных в соответствии с правами пользователей.

- Инструктаж сотрудников, имеющих право доступа к конфиденциальной информации, по правилам работы с сетевым хранилищем данных.

- В составе ведомственных ЛВС должны быть только сетевые хранилища данных, прошедшие специальное исследование.

- Осуществлять защиту сетевого хранилища данных от НСД при помощи разработанного аппаратно-программного комплекса

Библиографический список

- Базовая модель угроз безопасности персональных данных при их обработке в информационных системах персональных данных (выписка) : Федеральная служба по техническому и экспертному контролю, 2008. – 69 с.

- Запечников, С. И., Информационная безопасность открытых систем: учебник для вузов. В 2-х томах. Том 2 – Средства защиты в сетях / С. В. Запечников, Н. Г. Милославская, А. И. Толстой, Д. В. Ушаков. – М.: Горячая линия-Телеком, 2008. – 558 с.: ил.